Aladdin SecurLogon

Клиент для Linux с поддержкой усиленной и строгой аутентификации с PKI

- Простой и быстрый переход к двух- и трехфакторной аутентификации в Linux

- Полноценная поддержка PKI

- Работа с различными доменами

- Работа в гетерогенных средах (Windows и Linux)

- Полноценная замена Microsoft Smart Card Logon на отечественных ОС

Сертификат ФСТЭК России

Что такое Aladdin SecurLogon

Клиент для Linux c поддержкой 2FA/3FA – усиленной и строгой аутентификации, PKI. Отечественная замена Microsoft Smart Card Logon.

Решение для простого и быстрого перехода к двухфакторной аутентификации в Linux при входе в операционную систему и доступе к сетевым ресурсам по USB-токенам и смарт-картам JaCarta

Сценарии применения

Aladdin SecurLogon позволяет настроить двухфакторную аутентификацию для следующих сценариев:

Локальная 2ФA без PKI

- Вместо пароля используется автоматически сгенерированная сложная последовательность до 63 символов, хранящаяся в защищённой области электронного ключа JaCarta

- Пользователю не нужно запоминать сложные пароли и периодически их менять. Нужно всего лишь запомнить короткий PIN-код, который защищён от подбора

Сетевая 2ФA без PKI

- Сетевая 2ФА по логину и паролю, которые записываются в закрытый раздел токена или смарт-карты

- Работа в доменах на базе Microsoft AD, Samba DC или FreeIPA

- В данном сценарии не нужно поддерживать УЦ

- Использование OTP, SMS, PUSH

Локальная 2ФА с PKI

- ОС аутентифицирует пользователя с использованием цифровых сертификатов, хранящихся в защищённой области электронного ключа JaCarta

- Можно использовать как самоподписанный сертификат, так и сертификат, выпущенный с помощью УЦ

Сетевая 2ФА с PKI

- Упрощает создание гетерогенных сетей в уже существующих системах с развёрнутой PKI и ИС на базе Linux

- Поддерживает работу с MSCA, AeCA, DogTAG

Преимущества применения Aladdin SecurLogon

-

Повышение безопасности подключения к ИС

- Повышает общий уровень безопасности за счёт перехода от системы простых паролей к двухфакторной аутентификации (2ФА)

- При извлечении пользователем USB-токена или смарт-карты компьютер блокируется автоматически, что минимизирует риск несанкционированного доступа к ПК или его использования недобросовестными третьими лицами

- Автоматическая генерация и смена сложного пароля (до 63 символов): пользователь не имеет доступа к паролю, а значит, не сможет записать или скомпрометировать его

-

Удобство для пользователя

- Простой PIN-код вместо сложного пароля: пользователю не требуется заучивать сложные пароли и периодически их менять. Нужно лишь запомнить короткий PIN-код, который защищён от подбора

- Гибкие настройки политик входа – вместо пароля можно использовать электронный ключ (ЭК)

- Безопасное подключение к удалённому рабочему столу (RDP), используя данные из защищённого раздела ЭК

-

Автоматизация работы администратора

- Гибкие возможности настройки и сценариев применения: поддержка гетерогенных сетей с PKI / без PKI, различных доменов и УЦ

- Поддержка отечественных ОС – Astra Linuх, РЕД ОС, Альт

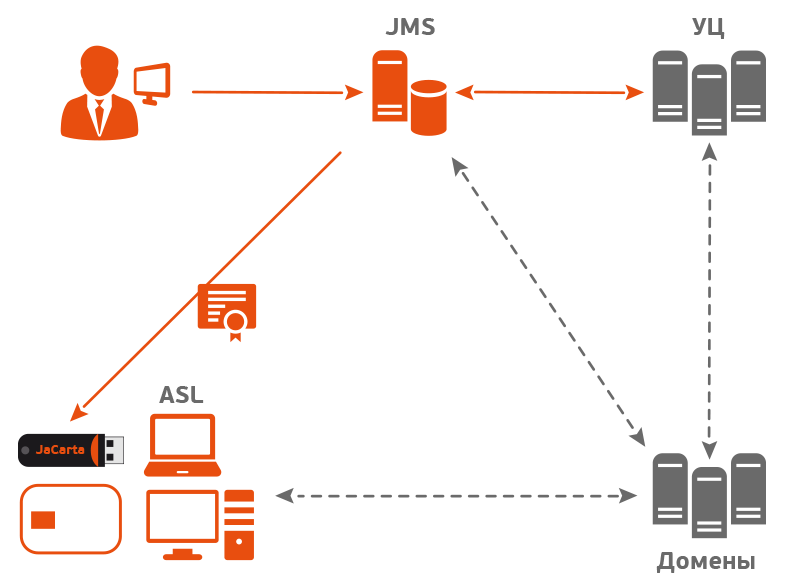

Архитектура

Aladdin SecurLogon в сетевой аутентификации с использованием PKI

Организация 2ФА для входа в операционную систему, расположенную в сетевом домене.

Генерация сертификата

- Администратор безопасности через консоль управления JaCarta Management System (JMS) создаёт на смарт-карте или USB-токене закрытый ключ и формирует GSR-запрос

- JMS передаёт GSR-запрос в удостоверяющий центр (УД)

- УД возвращает в JMS сертификат пользователя

- JMS записывает полученный сертификат пользователя в защищённую память электронного ключа (ЭК) JaCarta

- ЭК передаётся пользователю

Аутентификация

- Электронный ключ JaCarta пользователь подключает к своему рабочему ПК с настроенным Aladdin SecurLogon и инициирует запрос на аутентификацию для входа в домен

- Сервер отправляет пользователю набор данных с запросом их подписать

- Пользователь вводит PIN-код для доступа к закрытому ключу

- Подписанный запрос передаётся на сервер

- Сервер проверяет подпись и в случае успеха аутентифицирует пользователя

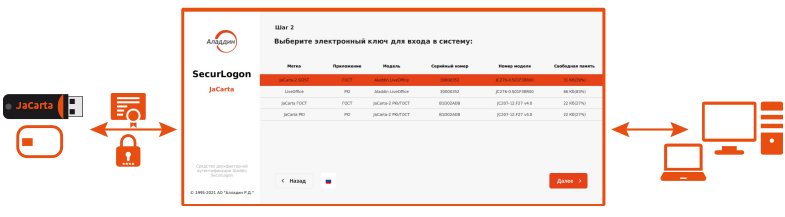

Aladdin SecurLogon в локальной аутентификации

Вариант настройки 2ФА для входа в локальную операционную систему

Настройка

- Администратор безопасности с помощью Aladdin SecurLogon генерирует сертификат или профиль пользователя и сохраняет сгенерированную информацию на защищённый раздел USB-токена или смарт-карты

- Если нет развёрнутой PKI, то при генерации профиля пользователя задаётся периодичность смены пароля

- Регулярная генерация и замена паролей на новые происходят автоматически без участия пользователя

Аутентификация

- Полученный электронный ключ JaCarta пользователь подключает к своему рабочему ПК с настроенным Aladdin SecurLogon и вводит PIN-код

- Данные из защищённого раздела электронного ключа JaCarta сопоставляются с данными ОС – в зависимости от выбранной политики входа и способа аутентификации это может быть сложный пароль или цифровой сертификат

- При успешной аутентификации пользователю предоставляется доступ к его рабочему столу

Сертификаты

- Cредство двухфакторной аутентификации “Aladdin SecurLogon” в государственном реестре системы сертификации средств защиты информации.

- Сертификат соответствия №4809 выдан 8 мая 2024 года. Сертификация во ФСТЭК России на соответствие УД-4.

- Aladdin SecurLogon разработан РФ, зарегистрирован в Едином реестре отечественного ПО - № 10043 запись от 02.04.2021

Совместимость

| Параметр | Значение |

|---|---|

| Поддерживаемые операционные системы |

Поддерживаемые ОС:

|

| Поддерживаемые домены |

|

| Поддерживаемые УЦ |

|

| Поддерживаемые модель USB-токенов и смарт-карт |

|

Сертификаты совместимости

Aladdin SecurLogon обеспечивает

-

Автоматизацию настройки 2ФА для:

- входа в локальную операционную систему (с PKI или по профилю пользователя)

- входа в операционную систему, расположенную в сетевом домене (с PKI или по профилю пользователя)

- безопасного подключения к удалённому рабочему столу (RDP) - при этом удалённые компьютеры необязательно должны находиться в одном домене

- Настройки OTP, PUSH, SMS

- Переход на отечественные операционные системы и использование многофакторной аутентификации

- Построение сложных гетерогенных сетей за счёт гибкой архитектуры и поддержки наиболее популярных технологий аутентификации

- Полноценную поддержку PKI, двух- и трёхфакторную строгую аутентификацию пользователей в ОС на базе Linux, в смешанных гетерогенных средах

- Работу с доменами Microsoft AD, FreeIPA, Samba DC, ALD Pro

-

Усиленную аутентификацию пользователей с использованием автоматически сгенерированного сложного пароля длиной до 63 символов - для инфраструктур, где PKI ещё не развёрнута

- этот пароль хранится в защищённой памяти токенов JaCarta, в соответствии с установленными политиками безопасности он может автоматически меняться, например, раз в день, после каждого использования

- после ввода правильного ПИН-кода токена SecurLogon использует этот пароль для доменной и/или локальной аутентификации на отдельно стоящих АРМах. При этом пользователь свой пароль не знает, следовательно, не сможет его скомпрометировать

- Усиленную аутентификацию пользователей с использованием одноразовых паролей (ОТР) или виртуального токена на мобильном устройстве

- Применение политик входа на основе принадлежности пользователя к группе безопасности (только токен, токен или пароль, только пароль)

- Аутентификацию любым из методов на отдельно стоящих АРМ или АРМ в одноранговых сетях (workgroup)

- Дополнительные сервисные функции, позволяющие до входа в ОС разблокировать токен, сменить ПИН-код пользователя, кастомизировать окно приветствия и др.

- Групповое развёртывание и удалённую настройку с рабочего места администратора

- Полноценную альтернативу Microsoft Smart Card Logon на отечественных ОС на базе Linux

- Защиту удалённых соединений RDP

Состав мер защиты информации и их базовые наборы для соответствующего класса защищенности информационной системы

| Условное обозначение и номер меры | Меры защиты информации в информационных системах | Реализация МЗ |

|---|---|---|

| ИАФ.1 | Идентификация и аутентификация пользователей, являющихся работниками оператора | + |

| ИАФ.2 | Идентификация и аутентификация устройств, в том числе стационарных, мобильных и портативных | |

| ИАФ.3 | Управление идентификаторами, в том числе создание, присвоение, уничтожение идентификаторов | |

| ИАФ.4 | Управление средствами аутентификации, в том числе хранение, выдача, инициализация, блокирование средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации | + |

| ИАФ.5 | Защита обратной связи при вводе аутентификационной информации | + |

| ИАФ.6 | Идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей) | + |

| ИАФ.7 | Идентификация и аутентификация объектов файловой системы, запускаемых и исполняемых модулей, объектов систем управления базами данных, объектов, создаваемых прикладным и специальным программным обеспечением, иных объектов доступа | |

| УПД.1 | Управление (заведение, активация, блокирование и уничтожение) учетными записями пользователей, в том числе внешних пользователей | |

| УПД.2 | Реализация необходимых методов (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа | + |

| УПД.3 | Управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами | |

| УПД.4 | Разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы | |

| УПД.5 | Назначение минимально необходимых прав и привилегий пользователям, администраторам и лицам, обеспечивающим функционирование информационной системы | |

| УПД.6 | Ограничение неуспешных попыток входа в информационную систему (доступа к информационной системе) | |

| УПД.7 | Предупреждение пользователя при его входе в информационную систему о том, что в информационной системе реализованы меры защиты информации, и о необходимости соблюдения им установленных оператором правил обработки информации | |

| УПД.8 | Оповещение пользователя после успешного входа в информационную систему о его предыдущем входе в информационную систему | |

| УПД.9 | Ограничение числа параллельных сеансов доступа для каждой учетной записи пользователя информационной системы | |

| УПД.10 | Блокирование сеанса доступа в информационную систему после установленного времени бездействия (неактивности) пользователя или по его запросу | + |

| УПД.11 | Разрешение (запрет) действий пользователей, разрешенных до идентификации и аутентификации | |

| УПД.12 | Поддержка и сохранение атрибутов безопасности (меток безопасности), связанных с информацией в процессе ее хранения и обработки | |

| УПД.13 | Реализация защищенного удаленного доступа субъектов доступа к объектам доступа через внешние информационно-телекоммуникационные сети | |

| УПД.14 | Регламентация и контроль использования в информационной системе технологий беспроводного доступа | |

| УПД.15 | Регламентация и контроль использования в информационной системе мобильных технических средств | |

| УПД.16 | Управление взаимодействием с информационными системами сторонних организаций (внешние информационные системы) | |

| УПД.17 | Обеспечение доверенной загрузки средств вычислительной техники | |

| ОПС.1 | Управление запуском (обращениями) компонентов программного обеспечения, в том числе определение запускаемых компонентов, настройка параметров запуска компонентов, контроль за запуском компонентов программного обеспечения | |

| ОПС.2 | Управление установкой (инсталляцией) компонентов программного обеспечения, в том числе определение компонентов, подлежащих установке, настройка параметров установки компонентов, контроль за установкой компонентов программного обеспечения | |

| ОПС.3 | Установка (инсталляция) только разрешенного к использованию программного обеспечения и (или) его компонентов | |

| ОПС.4 | Управление временными файлами, в том числе запрет, разрешение, перенаправление записи, удаление временных файлов | |

| ЗНИ.1 | Учет машинных носителей информации | |

| ЗНИ.2 | Управление доступом к машинным носителям информации | |

| ЗНИ.3 | Контроль перемещения машинных носителей информации за пределы контролируемой зоны | |

| ЗНИ.4 | Исключение возможности несанкционированного ознакомления с содержанием информации, хранящейся на машинных носителях, и (или) использования носителей информации в иных информационных системах | |

| ЗНИ.5 | Контроль использования интерфейсов ввода (вывода) информации на машинные носители информации | |

| ЗНИ.6 | Контроль ввода (вывода) информации на машинные носители информации | |

| ЗНИ.7 | Контроль подключения машинных носителей информации | |

| ЗНИ.8 | Уничтожение (стирание) информации на машинных носителях при их передаче между пользователями, в сторонние организации для ремонта или утилизации, а также контроль уничтожения (стирания) | |

| РСБ.1 | Определение событий безопасности, подлежащих регистрации, и сроков их хранения | + |

| РСБ.2 | Определение состава и содержания информации о событиях безопасности, подлежащих регистрации | + |

| РСБ.3 | Сбор, запись и хранение информации о событиях безопасности в течение установленного времени хранения | |

| РСБ.4 | Реагирование на сбои при регистрации событий безопасности, в том числе аппаратные и программные ошибки, сбои в механизмах сбора информации и достижение предела или переполнения объема (емкости) памяти | |

| РСБ.5 | Мониторинг (просмотр, анализ) результатов регистрации событий безопасности и реагирование на них | |

| РСБ.6 | Генерирование временных меток и (или) синхронизация системного времени в информационной системе | |

| РСБ.7 | Защита информации о событиях безопасности | |

| РСБ.8 | Обеспечение возможности просмотра и анализа информации о действиях отдельных пользователей в информационной системе | |

| АВ3.1 | Реализация антивирусной защиты | |

| АВ3.2 | Обновление базы данных признаков вредоносных компьютерных программ (вирусов) | |

| СОВ.1 | Обнаружение вторжений | |

| СОВ.2 | Обновление базы решающих правил | |

| АНЗ.1 | Выявление, анализ уязвимостей информационной системы и оперативное устранение вновь выявленных уязвимостей | |

| АНЗ.2 | Контроль установки обновлений программного обеспечения, включая обновление программного обеспечения средств защиты информации | |

| АНЗ.3 | Контроль работоспособности, параметров настройки и правильности функционирования программного обеспечения и средств защиты информации | |

| АНЗ.4 | Контроль состава технических средств, программного обеспечения и средств защиты информации | |

| АНЗ.5 | Контроль правил генерации и смены паролей пользователей, заведения и удаления учетных записей пользователей, реализации правил разграничения доступом, полномочий пользователей в информационной системе | |

| ОЦЛ.1 | Контроль целостности программного обеспечения, включая программное обеспечение средств защиты информации | |

| ОЦЛ.2 | Контроль целостности информации, содержащейся в базах данных информационной системы | |

| ОЦЛ.3 | Обеспечение возможности восстановления программного обеспечения, включая программное обеспечение средств защиты информации, при возникновении нештатных ситуаций | |

| ОЦЛ.4 | Обнаружение и реагирование на поступление в информационную систему незапрашиваемых электронных сообщений (писем, документов) и иной информации, не относящихся к функционированию информационной системы (защита от спама) | |

| ОЦЛ.5 | Контроль содержания информации, передаваемой из информационной системы (контейнерный, основанный на свойствах объекта доступа, и контентный, основанный на поиске запрещенной к передаче информации с использованием сигнатур, масок и иных методов), и исключение неправомерной передачи информации из информационной системы | |

| ОЦЛ.6 | Ограничение прав пользователей по вводу информации в информационную систему | |

| ОЦЛ.7 | Контроль точности, полноты и правильности данных, вводимых в информационную систему | |

| ОЦЛ.8 | Контроль ошибочных действий пользователей по вводу и (или) передаче информации и предупреждение пользователей об ошибочных действиях | |

| ОДТ.1 | Использование отказоустойчивых технических средств | |

| ОДТ.2 | Резервирование технических средств, программного обеспечения, каналов передачи информации, средств обеспечения функционирования информационной системы | |

| ОДТ.3 | Контроль безотказного функционирования технических средств, обнаружение и локализация отказов функционирования, принятие мер по восстановлению отказавших средств и их тестирование | |

| ОДТ.4 | Периодическое резервное копирование информации на резервные машинные носители информации | |

| ОДТ.5 | Обеспечение возможности восстановления информации с резервных машинных носителей информации (резервных копий) в течение установленного временного интервала | |

| ОДТ.6 | Кластеризация информационной системы и (или) ее сегментов | |

| ОДТ.7 | Контроль состояния и качества предоставления уполномоченным лицом вычислительных ресурсов (мощностей), в том числе по передаче информации | |

| ЗСВ.1 | Идентификация и аутентификация субъектов доступа и объектов доступа в виртуальной инфраструктуре, в том числе администраторов управления средствами виртуализации | |

| ЗСВ.2 | Управление доступом субъектов доступа к объектам доступа в виртуальной инфраструктуре, в том числе внутри виртуальных машин | |

| ЗСВ.3 | Регистрация событий безопасности в виртуальной инфраструктуре | |

| ЗСВ.4 | Управление (фильтрация, маршрутизация, контроль соединения, однонаправленная передача) потоками информации между компонентами виртуальной инфраструктуры, а также по периметру виртуальной инфраструктуры | |

| ЗСВ.5 | Доверенная загрузка серверов виртуализации, виртуальной машины (контейнера), серверов управления виртуализацией | |

| ЗСВ.6 | Управление перемещением виртуальных машин (контейнеров) и обрабатываемых на них данных | |

| ЗСВ.7 | Контроль целостности виртуальной инфраструктуры и ее конфигураций | |

| ЗСВ.8 | Резервное копирование данных, резервирование технических средств, программного обеспечения виртуальной инфраструктуры, а также каналов связи внутри виртуальной инфраструктуры | |

| ЗСВ.9 | Реализация и управление антивирусной защитой в виртуальной инфраструктуре | |

| ЗСВ.10 | Разбиение виртуальной инфраструктуры на сегменты (сегментирование виртуальной инфраструктуры) для обработки информации отдельным пользователем и (или) группой пользователей | |

| ЗТС.1 | Защита информации, обрабатываемой техническими средствами, от ее утечки по техническим каналам | |

| ЗТС.2 | Организация контролируемой зоны, в пределах которой постоянно размещаются стационарные технические средства, обрабатывающие информацию, и средства защиты информации, а также средства обеспечения функционирования | |

| ЗТС.3 | Контроль и управление физическим доступом к техническим средствам, средствам защиты информации, средствам обеспечения функционирования, а также в помещения и сооружения, в которых они установлены, исключающие несанкционированный физический доступ к средствам обработки информации, средствам защиты информации и средствам обеспечения функционирования информационной системы и помещения и сооружения, в которых они установлены | |

| ЗТС.4 | Размещение устройств вывода (отображения) информации, исключающее ее несанкционированный просмотр | |

| ЗТС.5 | Защита от внешних воздействий (воздействий окружающей среды, нестабильности электроснабжения, кондиционирования и иных внешних факторов) | |

| ЗИС.1 | Разделение в информационной системе функций по управлению (администрированию) информационной системой, управлению (администрированию) системой защиты информации, функций по обработке информации и иных функций информационной системы | |

| ЗИС.2 | Предотвращение задержки или прерывания выполнения процессов с высоким приоритетом со стороны процессов с низким приоритетом | |

| ЗИС.3 | Обеспечение защиты информации от раскрытия, модификации и навязывания (ввода ложной информации) при ее передаче (подготовке к передаче) по каналам связи, имеющим выход за пределы контролируемой зоны, в том числе беспроводным каналам связи | |

| ЗИС.4 | Обеспечение доверенных канала, маршрута между администратором, пользователем и средствами защиты информации (функциями безопасности средств защиты информации) | |

| ЗИС.5 | Запрет несанкционированной удаленной активации видеокамер, микрофонов и иных периферийных устройств, которые могут активироваться удаленно, и оповещение пользователей об активации таких устройств | |

| ЗИС.6 | Передача и контроль целостности атрибутов безопасности (меток безопасности), связанных с информацией, при обмене информацией с иными информационными системами | |

| ЗИС.7 | Контроль санкционированного и исключение несанкционированного использования технологий мобильного кода, в том числе регистрация событий, связанных с использованием технологий мобильного кода, их анализ и реагирование на нарушения, связанные с использованием технологий мобильного кода | |

| ЗИС.8 | Контроль санкционированного и исключение несанкционированного использования технологий передачи речи, в том числе регистрация событий, связанных с использованием технологий передачи речи, их анализ и реагирование на нарушения, связанные с использованием технологий передачи речи | |

| ЗИС.9 | Контроль санкционированной и исключение несанкционированной передачи видеоинформации, в том числе регистрация событий, связанных с передачей видеоинформации, их анализ и реагирование на нарушения, связанные с передачей видеоинформации | |

| ЗИС.10 | Подтверждение происхождения источника информации, получаемой в процессе определения сетевых адресов по сетевым именам или определения сетевых имен по сетевым адресам | |

| ЗИС.11 | Обеспечение подлинности сетевых соединений (сеансов взаимодействия), в том числе для защиты от подмены сетевых устройств и сервисов | |

| ЗИС.12 | Исключение возможности отрицания пользователем факта отправки информации другому пользователю | |

| ЗИС.13 | Исключение возможности отрицания пользователем факта получения информации от другого пользователя | |

| ЗИС.14 | Использование устройств терминального доступа для обработки информации | |

| ЗИС.15 | Защита архивных файлов, параметров настройки средств защиты информации и программного обеспечения и иных данных, не подлежащих изменению в процессе обработки информации | |

| ЗИС.16 | Выявление, анализ и блокирование в информационной системе скрытых каналов передачи информации в обход реализованных мер защиты информации или внутри разрешенных сетевых протоколов | |

| ЗИС.17 | Разбиение информационной системы на сегменты (сегментирование информационной системы) и обеспечение защиты периметров сегментов информационной системы | |

| ЗИС.18 | Обеспечение загрузки и исполнения программного обеспечения с машинных носителей информации, доступных только для чтения, и контроль целостности данного программного обеспечения | |

| ЗИС.19 | Изоляция процессов (выполнение программ) в выделенной области памяти | |

| ЗИС.20 | Защита беспроводных соединений, применяемых в информационной системе | |

| ЗИС.21 | Исключение доступа пользователя к информации, возникшей в результате действий предыдущего пользователя через реестры, оперативную память, внешние запоминающие устройства и иные общие для пользователей ресурсы информационной системы | |

| ЗИС.22 | Защита информационной системы от угроз безопасности информации, направленных на отказ в обслуживании информационной системы | |

| ЗИС.23 | Защита периметра (физических и (или) логических границ) информационной системы при ее взаимодействии с иными информационными системами и информационно-телекоммуникационными сетями | |

| ЗИС.24 | Прекращение сетевых соединений по их завершении или по истечении заданного оператором временного интервала неактивности сетевого соединения | |

| ЗИС.25 | Использование в информационной системе или ее сегментах различных типов общесистемного, прикладного и специального программного обеспечения (создание гетерогенной среды) | |

| ЗИС.26 | Использование прикладного и специального программного обеспечения, имеющих возможность функционирования в средах различных операционных систем | |

| ЗИС.27 | Создание (эмуляция) ложных информационных систем или их компонентов, предназначенных для обнаружения, регистрации и анализа действий нарушителей в процессе реализации угроз безопасности информации | |

| ЗИС.28 | Воспроизведение ложных и (или) скрытие истинных отдельных информационных технологий и (или) структурно-функциональных характеристик информационной системы или ее сегментов, обеспечивающее навязывание нарушителю ложного представления об истинных информационных технологиях и (или) структурно-функциональных характеристиках информационной системы | |

| ЗИС.29 | Перевод информационной системы или ее устройств (компонентов) в заранее определенную конфигурацию, обеспечивающую защиту информации, в случае возникновении отказов (сбоев) в системе защиты информации информационной системы | |

| ЗИС.30 | Защита мобильных технических средств, применяемых в информационной системе |

Задачи импортозамещения и санкционной независимости

Клиент для Linux с поддержкой усиленной и строгой аутентификации и PKI - Aladdin SecurLogon разработан РФ, зарегистрирован в Едином реестре отечественного ПО - №10043 запись от 02.04.2021

Какие продукты зарубежных вендоров способен заместить Aladdin SecurLogon

| Вендор | Продукт |

|---|---|

| Microsoft | MS Smart Card Logon |

| SafeNet | SafeNet Authentication Service |

| SafeNet | eToken Network Logon |